해커가 병원에 누워있는 환자를 원격으로 약물 과다로 사망시킬 수 있다는 주장이 제기되었다.

보안 전문가인 빌리 리오스는 올해 초 전 세계 40만 개 이상의 병원에 공급하는 주요 약물 펌프 제조사인 호스피라의 몇 가지 펌프들을 테스트하였다. 리오스씨는 약물 투여량 설정에 실수가 발생해도 경고가 뜨지 않도록 정맥 펌프를 원격으로 해킹하는 것이 가능하다는 것을 발견했다.

“누구나 할 수 있고, 누군가가 방법을 알아내는 것은 시간 문제입니다.” 리오스씨는 RT와의 인터뷰에서 주장했다. “이 펌프들은 당신이 노트북을 가지고 무선 네트워크에 접속하는 것과 같은 실제 컴퓨터들로, 펌프들도 네트워크 접속이 가능합니다.”

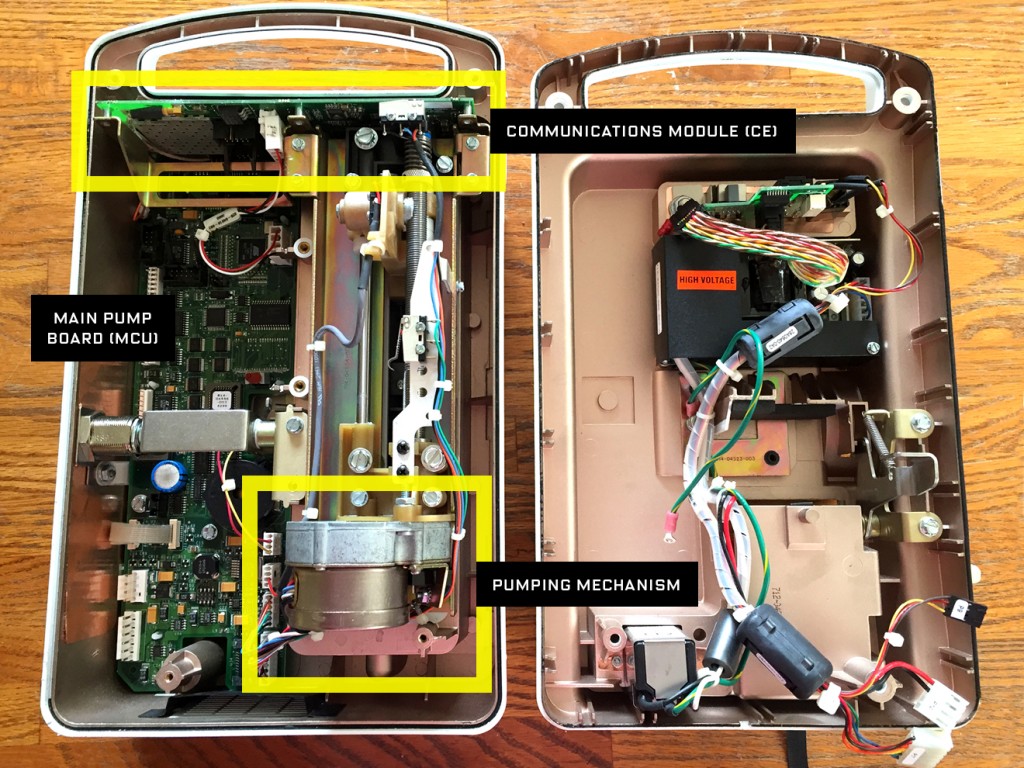

그가 일리노이에 기반을 둔 호스피라에 이 문제를 경고했을 때, 회사는 문제의 가능성을 부인했다. 호스피라의 관점에서는 통신 모듈과 회로판이 기기 내부에 분리되어 있으므로 문제가 발생하지 않는다는 것이다.

리오스씨는 자신의 주장을 증명하기 위해, 기기를 열어 통신 모듈과 회로판이 실제 시리얼 케이블로 연결되어 있음을 확인해 주면서 누군가가 펌프의 핵심 소프트웨어를 변경할 수 있음을 재차 경고했다.

“누군가가 원한다면 무선 인터페이스를 통해 원격으로 펌프의 환경 설정을 변경할 수 있습니다. 병원 네트워크에 있는 서버 중 하나를 통해 펌프의 약물 데이터 라이브러리를 업로드 할 수도 있죠. 이 방식만 알아낸다면 누구나 펌프가 하지 않도록 하는 일들을 하도록 펌프에게 명령을 내릴 수 있습니다.”

약물 데이터 라이브러리란 다양한 약물에 대한 약물 정보와 투입량을 담은 데이타베이스이다. 리오스씨가 지적하는 것은 이 라이브러리가 인증이나 디지털 서명을 요구하지 않으므로, 외부자가 이 라이브러리를 자신이 만든 라이브러리로 몰래 바꾸어 놓을 수 있다는 점이다. 이 방식으로 환자에게 투여하는 약물의 양이 원격으로 변경될 수 있는 것이다. 또한 리오스씨는 제조업체의 펌웨어가 보안상 취약하다고 말한다.

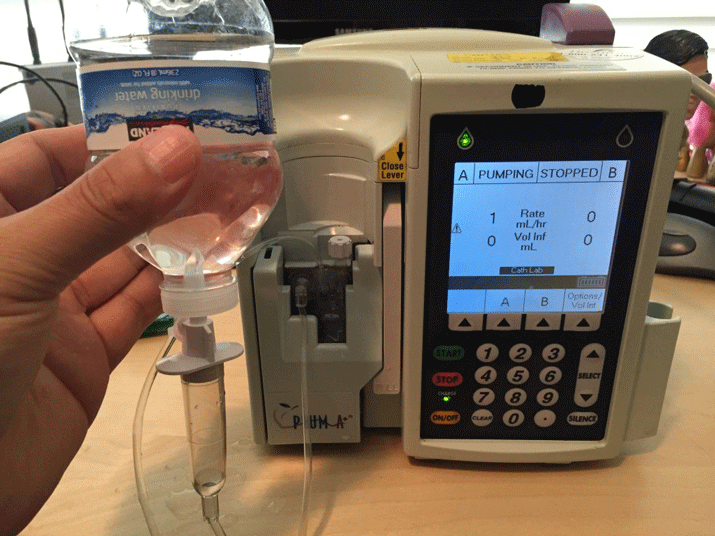

리오스씨가 경고한 취약한 모델은 최소 다섯개로 스탠다드 PCA Lifecare 펌프, PCA3와 PCA5 모델, Symbiq 시리즈와 전 세계에 325,000개 이상의 병원에 설치된 Plum A+이다. 그리고 최신 Plum A Incarnation과 Sapphire의 두 모델도 의심스럽다고 전했다.

Wired지는 리오스씨의 주장에 대해 호스피라사에게 응답을 요청했지만 답변을 얻지 못했다.